Díky četnému využití termínu kvantový ve sci-fi a sociálním pseudovědným fenoménům jako kvantový mysticismus je každá problematika týkající se kvantové mechaniky opředena mystériem a četnou dezinformací.

Autorem článku je Lukáš Hozda – Hlavní metodolog a softwarový inženýr v Braiins

V posledních letech se termín kvantový opět vynořil do obecného povědomí v souvislosti s kvantovými počítači a hrozbou, které představují pro některé formy kryptografie.

Role kryptografie v moderním světě

Kryptografie je přitom pro současný svět důležitá více než kdykoli dříve, protože na různých kryptografických metodách a algoritmech stojí náš elektronický svět v podobě elektronických podpisů, ověřených emailů, certifikátů webových stránek používající HTTPS protokol, šifrované komunikace, ochraně proti poškození integrity souborů a v neposlední řadě bitcoinu a kryptoměn, které pomocí kryptografie eliminují nutnost slepě důvěřovat v čestné jednání všech protistran.

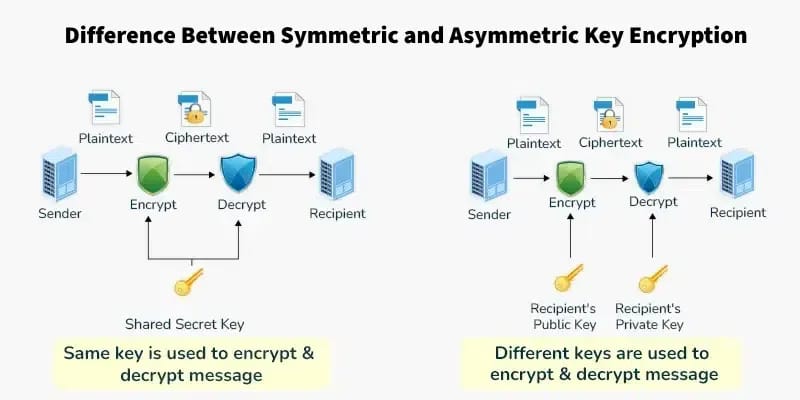

Abychom si ujasnili, jaký vliv mají kvantové počítače na kryptografii, tak si musíme nejdříve vysvětlit, jaké jsou dva primární druhy kryptografických algoritmů, a co jsou to kvantové počítače. Kryptografie se dělí na symetrickou a asymetrickou.

Symetrické a asymetrické šifrování

Symetrická kryptografie používá ten samý klíč na šifrování i dešifrování zakódovaných zpráv (respektive dat). Historicky známým a velmi jednoduchým příkladem symetrického šifrování je Caesarova šifra, kdy posuneme celou abecedu o N písmen, například o třináct (této instanci Caesarovy šifry se říká ROT13).

Po zašifrování textu: AHOJ

Dostaneme: NUBW

| Zpráva | Šifrovaná zpráva | Klíč |

| AHOJ | NUBW | 13 |

Klíčem v této symetrické šifře slouží číslo 13, které značí posun na jednu a na druhou stranu.

Asymetrické šifrování je o trochu složitější. Vystupují zde dva typy klíčů: klíč, který umí data pouze zašifrovat, ale ne dešifrovat (tomu říkáme veřejný klíč) a klíč, který umí data dešifrovat (tomu říkáme soukromý nebo tajný klíč). Tyto dva klíče jsou matematicky svázané, ale z veřejného klíče nelze prakticky odvodit klíč soukromý. Představme si to na jednoduchém příkladu:

Alice chce poslat Bobovi tajnou zprávu. Bob vygeneruje pár klíčů – veřejný a soukromý. Veřejný klíč pošle Alici (nebo ho klidně zveřejní pro celý svět, mnoho nadšenců má své veřejné klíče vystavěné na webových stránkách, aby jim kdokoliv mohl poslat zašifrované zprávy).

Alice použije Bobův veřejný klíč k zašifrování zprávy. Jakmile je zpráva zašifrována, může ji dešifrovat pouze Bob pomocí svého soukromého klíče – dokonce ani Alice, která zprávu zašifrovala, ji už nemůže dešifrovat.

Asymetrická kryptografie stojí na matematických problémech, které jsou jedním směrem jednoduché, ale opačným směrem extrémně náročné. Nejznámějším příkladem je algoritmus RSA (pojmenovaný po Rivest, Shamir a Adleman), který využívá skutečnosti, že vynásobit dvě velká prvočísla je triviální, ale rozložit jejich součin zpět na prvočísla je výpočetně nezvládnutelné.

Konkrétně: Pokud máme prvočísla p = 523 a q = 541, jejich součin n = 283 043 vypočítáme okamžitě. Ale pokud vám dám pouze číslo 283,043 a zeptám se, jaká dvě prvočísla ho tvoří, budete muset zkoušet dělit všemi prvočísly až do odmocniny z n. U malých čísel to zvládneme, ale RSA používá prvočísla o délce 1024 nebo 2048 bitů. Rozložit takový součin by klasickému počítači trvalo miliardy let.

Dalším používaným principem je problém diskrétního logaritmu na eliptických křivkách (ECC – Elliptic Curve Cryptography). Máme-li bod P na křivce a vypočítáme Q = k×P (kde k×P znamená „přičti bod P k sobě samému k-krát“), je snadné vypočítat Q, ale téměř nemožné z bodů P a Q zjistit hodnotu k. Tento typ kryptografie se používá v bitcoinu pro soukromé a veřejné klíče (které jsou zákodované do tzv. bitcoinových adres).

Co jsou kvantové počítače a jak fungují?

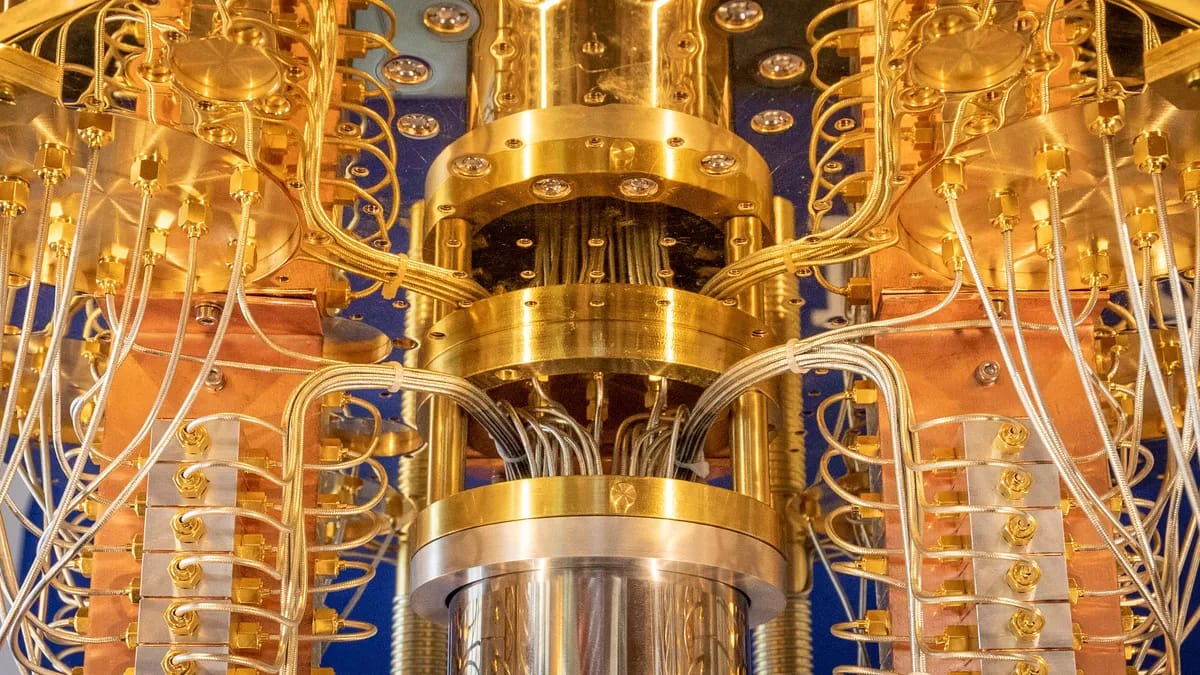

Zde konečně vstupují do hry kvantové počítače. Zatímco klasické počítače zpracovávají informaci pomocí bitů, které jsou buď 0 nebo 1, kvantové počítače používají kvantové bity neboli qubity. Qubit může díky kvantové mechanice existovat v superpozici – být současně 0 i 1 s určitými pravděpodobnostními amplitudami. Tři klasické bity mohou reprezentovat jednu z osmi možných hodnot (000, 001, 010, atd.), ale tři qubity v superpozici reprezentují všech osm hodnot najednou.

Wow, tohle je kvantový počítač, který se nachází v Ostravě🔥

— KryptomagazinCZ (@KryptomagazinCZ) September 23, 2025

Díky organizátorům @ChainCampCZ jsme měli možnost nahlédnout na nepřítele bitcoinu z budoucnosti😁

Fascinující, že jo?👀 pic.twitter.com/s5lbblBgki

Kvantové počítače navíc využívají jev zvaný provázanost (možná jste se setkali s anglickým termínem entanglement), kdy měření jednoho qubitu okamžitě ovlivní stav ostatních provázaných qubitů.

Kombinací superpozice a provázanosti dokáží kvantové algoritmy manipulovat s pravděpodobnostními amplitudami tak, aby správné odpovědi konstruktivně interferovaly (zesilovaly se), zatímco špatné odpovědi destruktivně interferovaly (rušily se). Výsledkem je, že při měření systému získáme s vysokou pravděpodobností správnou odpověď.

Důležité je podotknout, že je to správná odpověď s vysokou pravděpodobností, ale ne definitivně správná odpověď. Proto by v případě širokého využití kvantových počítačů bylo potřeba výpočty opakovat, abychom měli zvýšili šanci, že pracujeme se správnými výsledky.

Shorův algoritmus a jeho dopad na kryptografii

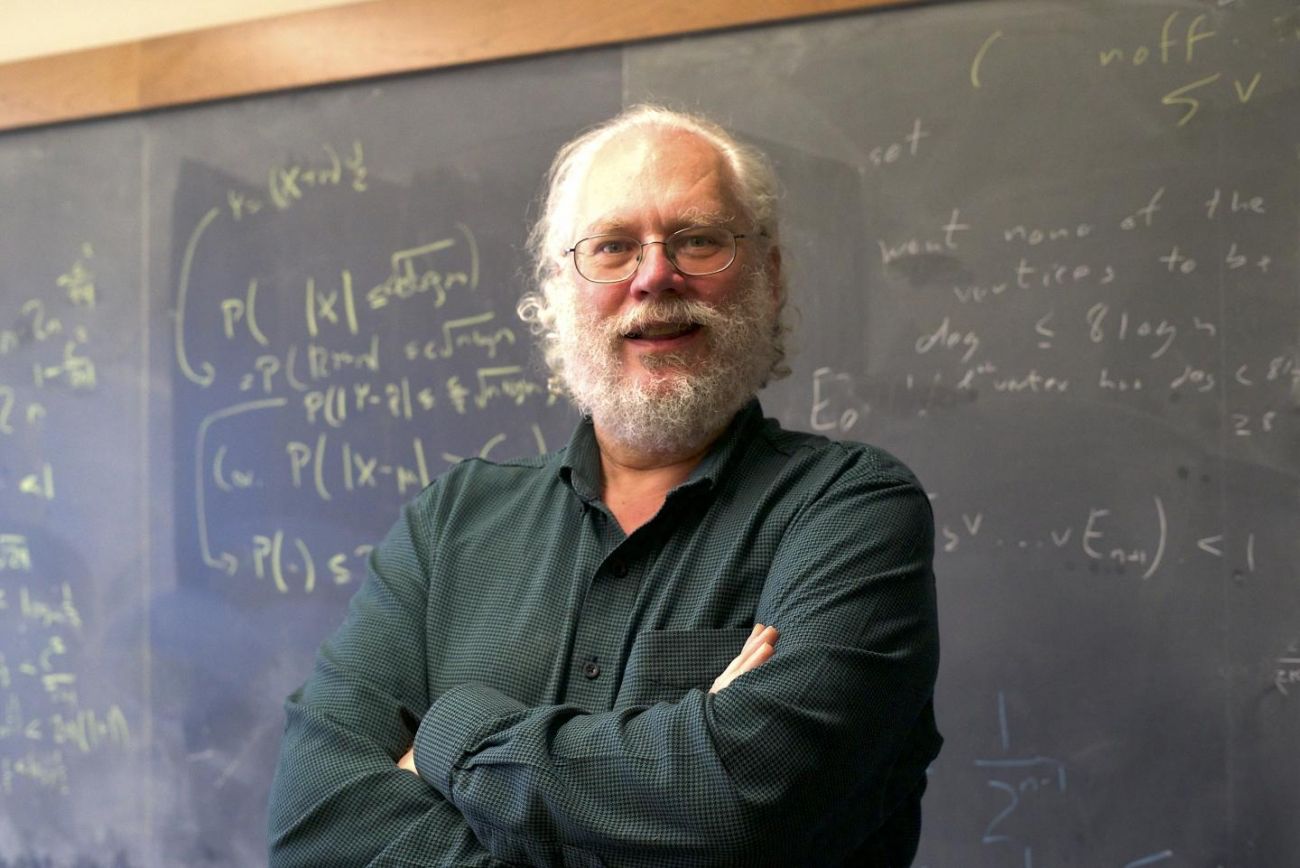

V roce 1994 matematik Peter Shor objevil kvantový algoritmus, který dokáže oba zmíněné „jednosměrné” problémy asymetrické kryptografie řešit efektivně. Shorův algoritmus využívá kvantovou superpozici k tomu, aby prozkoumal všechny možnosti najednou, a kvantovou Fourierovu transformaci k nalezení periody funkce, ze které lze následně odvodit hledané faktory nebo diskrétní logaritmus. Poslední věta byla velmi technická, ale zkrátka Shorův algoritmus dělá z efektivně neřešitelného problému problém řešitelný.

Pro klasický počítač roste náročnost faktorizace exponenciálně s délkou klíče. Pro kvantový počítač používající Shorův algoritmus roste pouze polynomiálně. To znamená, že 2048-bitový RSA klíč, který by klasický počítač lámal 10^20 let, by dostatečně velký kvantový počítač rozložil během několika hodin či dnů.

Tímto se dostáváme k jádru problému. Zatím neexistuje žádný dostatečně velký kvantový počítač. Celé odvětví je stále na začátku, a potýká se s technologickými výzvami, které musíme překonat, aby se kvantové počítače staly užitečné v praxi.

Současné kvantové počítače mají stovky až tisíce qubitů – IBM nedávno oznámilo procesor Condor s více než 1000 qubity, Google má 70-qubitový Sycamore. To zní impozantně, dokud si neuvědomíme, že k prolomení 2048-bitového RSA klíče potřebujeme přibližně 20 milionů fyzických qubitů. K tomu nám chybí ještě několik řádů, a současné kvantové počítače nám sotva řeknou, že čísla 15 možná dosáhneme vynásobením 3 a 5. Proč takový rozdíl?

Hlavním problémem je dekoherence – qubity jsou extrémně citlivé na jakékoliv rušení z okolního prostředí. Jediná zatoulaná molekula, vibrace nebo elektromagnetické pole může zničit kvantový stav a znehodnotit celý výpočet. Současné qubity udržují svůj kvantový stav pouze mikrosekundy až milisekundy. Navíc každá kvantová operace má chybovost kolem 0,1-1%, což znamená, že po několika stovkách operací je výsledek prakticky náhodný.

Řešením je kvantová korekce chyb, která používá stovky až tisíce fyzických qubitů k vytvoření jednoho logického qubitu odolného vůči chybám. Pro Shorův algoritmus potřebujeme asi 4000 takových logických qubitů, přičemž každý vyžaduje 5000-10000 fyzických qubitů pro dostatečnou korekci chyb. Odtud těch 20 milionů.

Nacházíme se v éře tzv. NISQ (Noisy Intermediate-Scale Quantum) počítačů – máme desítky až stovky qubitů bez plné korekce chyb. Tyto stroje jsou užitečné pro specifické úlohy jako simulace molekul pro vývoj léků nebo optimalizační problémy, ale nedokáží ohrozit kryptografii.

Odhady, kdy dosáhneme kryptograficky relevantních kvantových počítačů, se různí. Optimisté mluví o 10-15 letech, realističtější odhady jsou 20-30 let, a někteří experti pochybují, zda vůbec všechny fyzikální bariéry překonáme. Musíme vyřešit nejen technické problémy s udržením koherence a snížením chybovosti, ale také najít způsob, jak tyto systémy škálovat na miliony qubitů při zachování jejich kvality.

Prolomí kvantové počítače Bitcoin?

Kryptografická komunita ale nečeká. Americký Národní institut pro standardy a technologie (NIST) v roce 2024 vyhlásil první standardy pro post-kvantovou kryptografii – algoritmy odolné vůči kvantovým počítačům. Tyto algoritmy využívají matematické problémy, pro které neexistují známé efektivní kvantové algoritmy.

Pro bitcoin a kryptoměny to znamená, že mají čas se připravit. Bitcoin by mohl přejít na kvantově odolné podpisy pomocí soft forku – přidáním nových typů adres, kam by uživatelé dobrovolně převedli své prostředky. Největší riziko představují spící bitcoiny na starých adresách, které již utratily prostředky (čímž odhalily veřejný klíč), ale stále obsahují bitcoiny – odhaduje se, že jde o 4-5 milionů BTC.

Zajímavé je, že samotné těžení bitcoinu není významně ohroženo. Groverův algoritmus sice poskytuje kvadratické zrychlení při hledání hashe, ale bitcoin automaticky upravuje obtížnost těžby každých 2016 bloků. Kvantový těžař by měl výhodu, ale ne dostatečnou k úplnému ovládnutí sítě.

Zároveň výhoda, kterou by mu kvantový počítač přinesl, bude velmi vynulována prostředky, které na ní vynaloží. Současné těžící stroje jsou velmi energeticky efektivní, a i když nejsou nejlevnější, rozhodně jsou levnější než kvantový počítač.

Paradoxně největší hrozba možná není technická, ale psychologická. Jakmile bude oznámen první funkční kryptograficky relevantní kvantový počítač, trhy mohou zpanikařit roky předtím, než bude představovat skutečnou hrozbu. Proto je důležité začít s migrací na post-kvantovou kryptografii již nyní, v klidu a bez paniky.

Bitcoin samotný na hrozbu nečeká pasivně. BIP-360 (Bitcoin Improvement Proposal 360) představuje konkrétní návrh, jak implementovat kvantově odolné výstupy do bitcoinového protokolu. Návrh zavádí nový typ výstupu nazvaný P2QRH (Pay to Quantum Resistant Hash), který je v podstatě současný Taproot (P2TR) bez kvantově zranitelné cesty klíče (key path spend).

P2QRH adresy budou začínat prefixem „bc1z“ a budou chránit bitcoiny před dlouhodobými kvantovými útoky, protože nikdy neodhalují veřejný klíč na blockchainu. Výstupy P2QRH používají pouze hash Merkle stromu skriptů, nikoliv veřejný klíč. To znamená, že i když kvantový počítač může prolomit algoritmus ECDSA, nemá z čeho odvodit soukromý klíč.

Důležité je, že BIP-360 odděluje zavedení kvantově odolných výstupů od implementace post-kvantových podpisů. To umožňuje postupnou migraci – nejprve mohou uživatelé přesunout své bitcoiny z běžných adres na P2QRH adresy, čímž získají ochranu proti dlouhodobým kvantovým útokům. Později, až budou aktivovány post-kvantové podpisové algoritmy jako ML-DSA (CRYSTALS-Dilithium) nebo SLH-DSA (SPHINCS+), získají plnou kvantovou odolnost.

Hlavní výzvou zůstává velikost post-kvantových podpisů. Zatímco současný ECDSA podpis má 71 bajtů, ML-DSA podpis má 2,420 bajtů a SLH-DSA dokonce 7,856 bajtů – tedy více než stokrát větší. To by významně zvýšilo velikost transakcí a zatížení sítě.

Zajímavé je, že návrh odhaduje kolem 20% současného bitcoin supply jako zranitelné vůči dlouhodobým kvantovým útokům – zejména staré P2PK výstupy z éry těžby CPU (včetně „Satoshiho mincí“) a adresy, které již utratily prostředky a tím odhalily veřejný klíč. Těchto přibližně 1,7 milionu bitcoinů v P2PK výstupech ironicky tvoří „Satoshiho štít“ – dokud nebudou ukradeny, ostatní menší držitelé mají ekonomickou ochranu, protože útočník by logicky cílil nejprve na tyto větší, snadnější cíle.

Kvantové počítače tedy v současné chvíli nepředstavují hrozbu, ale šanci, že se v budoucnosti změní způsob, jakým provádíme kryptografii. I když nemáme dostatečně velké funkční kvantové počítače, víme přesně, jak se budou chovat a jaké budou mít parametry a díky tomu se můžeme na jejich nástup připravit dostatečně dopředu.

Závěrem si musíme uvědomit, že kvantové počítače nejsou pouze hrozbou pro kryptografii. Jejich schopnost simulovat kvantové systémy je přelomová pro vývoj nových léků a materiálů – například modelování složitých molekul pro medicínu nebo návrh účinnějších solárních panelů a baterií. Kvantové algoritmy také excelují v optimalizačních problémech, od logistiky a dopravního plánování po finanční modelování a strojové učení.

Paradoxně tedy stejná technologie, která ohrožuje současnou kryptografii, může přinést průlomy v léčbě rakoviny, vývoji supravodičů pokojové teploty nebo řešení dalších složitých problémů. Je to klasický příklad dvojsečné technologie – záleží na tom, jak ji využijeme. A bitcoin tu byl před nimi, a bude tu i po nich.

Braiins Deck

Kromě pokroků v kvantových výpočtech se stále více prosazují i specializované nástroje pro sledování blockchainových a tržních dat. Jedním z takových inovativních produktů je Braiins Deck, datový terminál s dotykovým displejem, který vám umožní sledovat cenu bitcoinu, blockchainové transakce a těžební výkon v reálném čase.

Jeho přizpůsobitelné widgety a minimalistický design v kombinaci s pokročilými funkcemi dělají z Braiins Decku ideální nástroj pro každého, kdo chce mít Bitcoin pod kontrolou. Předobjednejte si svůj Braiins Deck již nyní s kódem KM10!